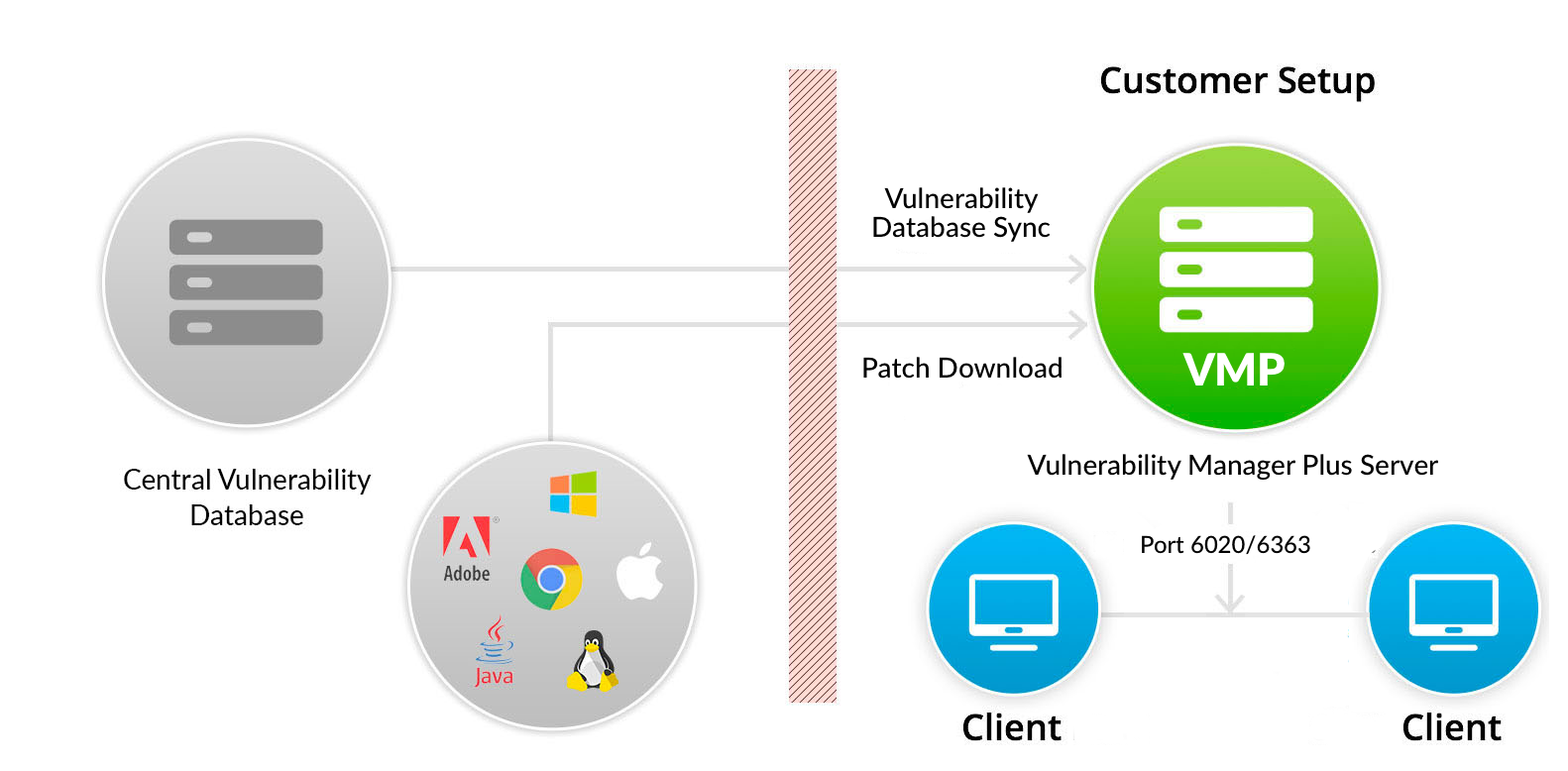

Qu'est-ce qu'un scanner de vulnérabilité ? | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

Qu'est-ce qu'un scanner de vulnérabilité ? | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

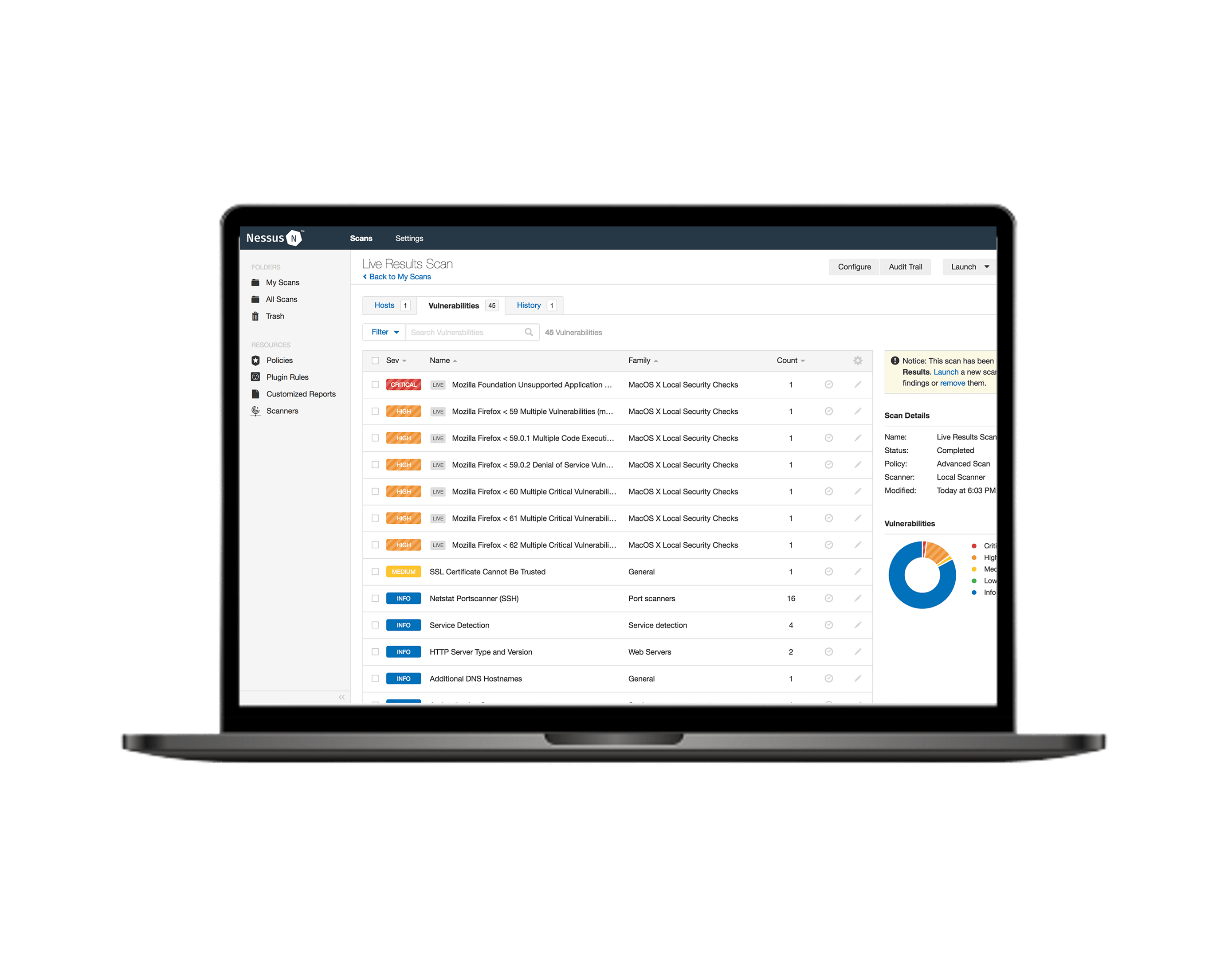

Scanner de vulnérabilité Nessus Logiciel informatique Sécurité informatique Test de pénétration, Représentant des fabricants, png | PNGEgg

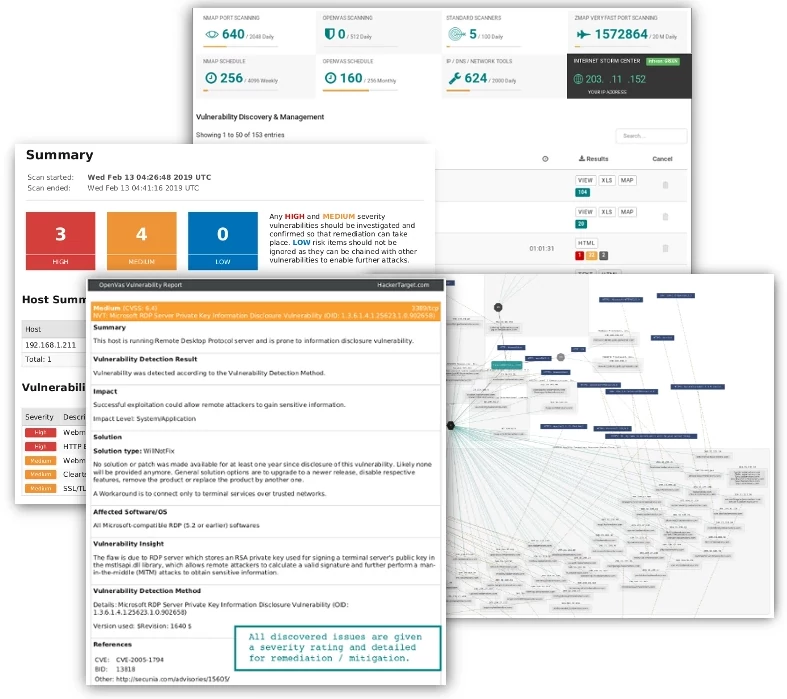

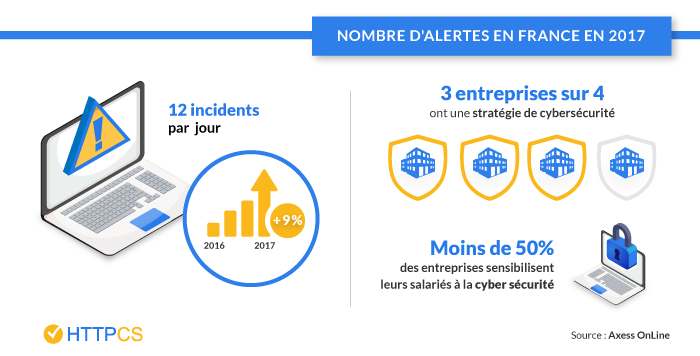

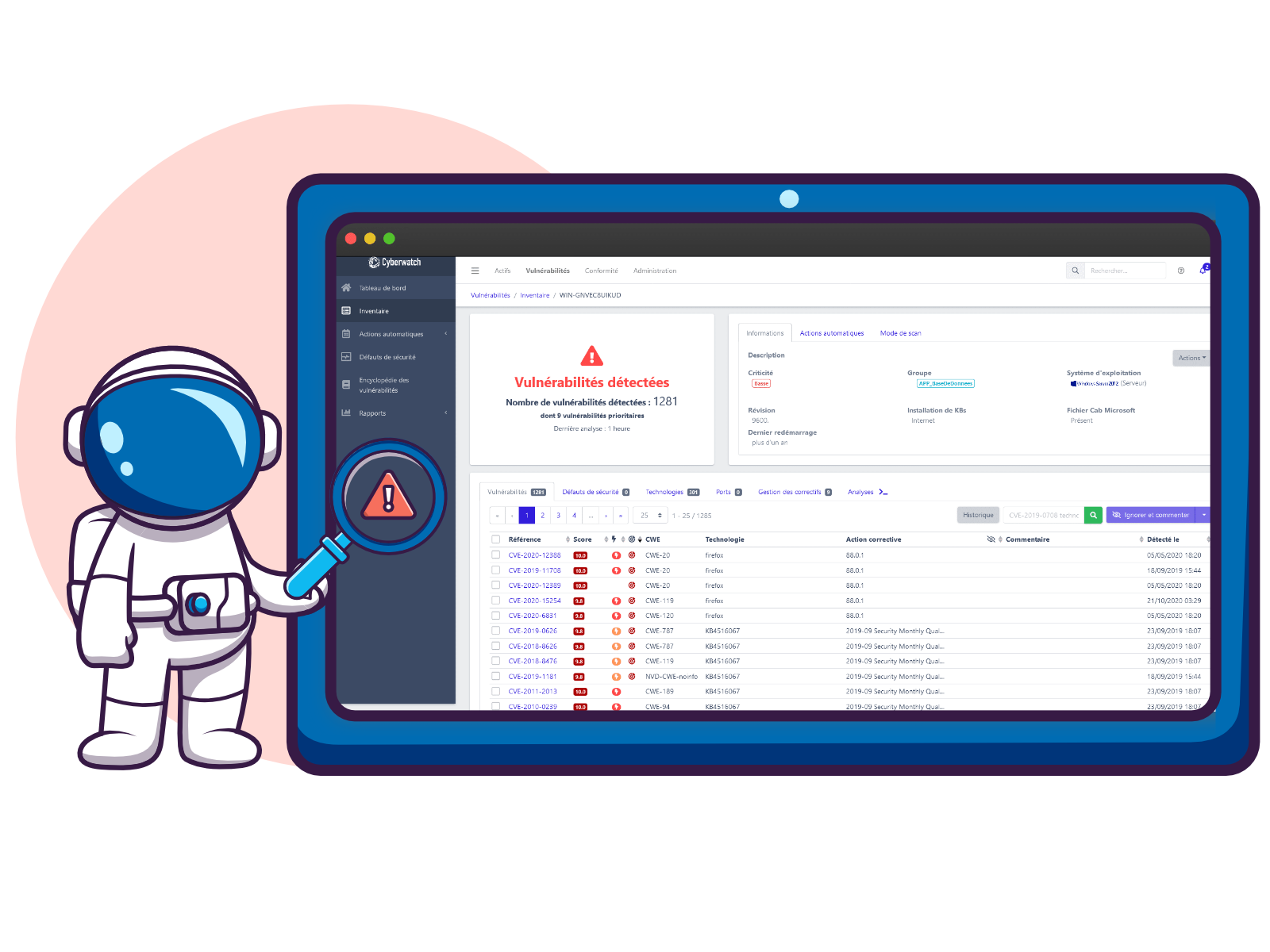

Pourquoi implémenter une solution de détection des vulnérabilités au sein de votre entreprise ? - ITnation | L'actualité des professionnels de l'IT au Luxembourg